OpenAI Files For IPO

Read more of this story at Slashdot.

Read more of this story at Slashdot.

Read more of this story at Slashdot.

Read more of this story at Slashdot.

Read more of this story at Slashdot.

En début d’année, nous avions vu l’AV2 à l’œuvre dans VLC 4. Sachez qu’AOMedia (Alliance for Open Media) a publié la spécification finale de son codec vidéo il y a quelques jours, fin mai... [Tout lire]

En début d’année, nous avions vu l’AV2 à l’œuvre dans VLC 4. Sachez qu’AOMedia (Alliance for Open Media) a publié la spécification finale de son codec vidéo il y a quelques jours, fin mai... [Tout lire]

Les rumeurs l’avaient promis, les utilisateurs Apple ont été servis : iOS 27 et les autres systèmes d’exploitation en « 27 » misent d’abord et avant tout sur l’optimisation de l’existant, au détriment des nouveautés. Difficile toutefois de s’en plaindre, ce d’autant que le constructeur en profite pour corriger les excès de Liquid Glass.

Une année « Snow Leopard ». L’expression est bien connue des utilisateurs de Mac (d’un certain âge, disons !). En 2009, Apple avait triomphalement annoncé que Mac OS X 10.6 (Snow Leopard) comptait très exactement… zéro nouvelles fonctions. Apple avait bourré son prédécesseur, Mac OS X 10.5 Leopard, de nouveautés et il était temps de faire le ménage.

iOS 27, macOS 27 et les autres systèmes d’exploitation fraîchement présentés durant la keynote de la WWDC 2026 suivent une feuille de route similaire. À tel point qu’aucun de ces OS n’a eu droit à une séquence à part, tout le monde a été mis dans le même sac de l’optimisation ! Apple promet ainsi un gain de performances pour l’iPhone, l’iPad et le Mac, des transferts AirDrop plus rapides (jusqu’à 80 %), des apps qui se lancent plus vite (jusqu’à 30 %), tout comme les photos après leur prise de vue (jusqu’à 70 %).

Au même rayon des améliorations, le constructeur met en avant une meilleure transition entre réseaux Wi-Fi et cellulaire, ainsi qu’un gros travail sur la recherche dans ses systèmes. De petits changements certes, mais très importants pour l’utilisation des appareils au quotidien. La recherche en particulier — dans Mail, Photos et Spotlight, autrement dit les fichiers en local — est souvent défaillante ou ne donne pas les résultats escomptés. Toute amélioration est donc bonne à prendre.

Mieux encore, iOS 27 devrait se montrer plus réactif sur des modèles d’iPhone un peu anciens grâce à l’optimisation pour ces terminaux du gestionnaire des tâches du processeur (CPU scheduler) qui fonctionnait jusqu’à présent sur les modèles récents. La bonne surprise, c’est qu’iOS 27 pourra être installé sur les mêmes iPhone qu’iOS 26 : le système est toujours compatible avec l’iPhone 11 de 2019 (et les suivants bien sûr).

Apple a inauguré l’an dernier Liquid Glass, un « langage de design » pour toutes ses plateformes. Pour le meilleur comme pour le pire : la nouvelle interface basée sur des effets de transparence peut provoquer des problèmes de lisibilité vite pénibles ; il est parfois impossible de lire le libellé d’un bouton quand une image passe dessous.

Le constructeur a légèrement revu sa copie dans la foulée d’iOS 26, mais le fait est que beaucoup d’utilisateurs n’apprécient toujours pas ces effets. iOS 27, iPadOS 27, macOS 27 – baptisé cette année « Golden Gate » – et watchOS 27 intègrent une réglette pour modifier la transparence de l’ensemble des éléments graphiques Liquid Glass. On devait donc retrouver des boutons opaques.

macOS bénéficie d’améliorations spécifiques. Les barres de menu perdent leur flou un peu bizarre et surtout, le panneau latéral du Finder et des apps (celui avec les trois boutons rouge, orange et vert) ne flotte plus par-dessus la fenêtre. Les utilisateurs Mac retrouveront donc un peu de leur sérénité perdue avec macOS 26 Tahoe.

L’optimisation et la fiabilité ont été un point important de cette keynote, mais pas le seul. Apple Intelligence et Siri ont eu droit à la part du lion, on y revient très vite.

Les rumeurs l’avaient promis, les utilisateurs Apple ont été servis : iOS 27 et les autres systèmes d’exploitation en « 27 » misent d’abord et avant tout sur l’optimisation de l’existant, au détriment des nouveautés. Difficile toutefois de s’en plaindre, ce d’autant que le constructeur en profite pour corriger les excès de Liquid Glass.

Une année « Snow Leopard ». L’expression est bien connue des utilisateurs de Mac (d’un certain âge, disons !). En 2009, Apple avait triomphalement annoncé que Mac OS X 10.6 (Snow Leopard) comptait très exactement… zéro nouvelles fonctions. Apple avait bourré son prédécesseur, Mac OS X 10.5 Leopard, de nouveautés et il était temps de faire le ménage.

iOS 27, macOS 27 et les autres systèmes d’exploitation fraîchement présentés durant la keynote de la WWDC 2026 suivent une feuille de route similaire. À tel point qu’aucun de ces OS n’a eu droit à une séquence à part, tout le monde a été mis dans le même sac de l’optimisation ! Apple promet ainsi un gain de performances pour l’iPhone, l’iPad et le Mac, des transferts AirDrop plus rapides (jusqu’à 80 %), des apps qui se lancent plus vite (jusqu’à 30 %), tout comme les photos après leur prise de vue (jusqu’à 70 %).

Au même rayon des améliorations, le constructeur met en avant une meilleure transition entre réseaux Wi-Fi et cellulaire, ainsi qu’un gros travail sur la recherche dans ses systèmes. De petits changements certes, mais très importants pour l’utilisation des appareils au quotidien. La recherche en particulier — dans Mail, Photos et Spotlight, autrement dit les fichiers en local — est souvent défaillante ou ne donne pas les résultats escomptés. Toute amélioration est donc bonne à prendre.

Mieux encore, iOS 27 devrait se montrer plus réactif sur des modèles d’iPhone un peu anciens grâce à l’optimisation pour ces terminaux du gestionnaire des tâches du processeur (CPU scheduler) qui fonctionnait jusqu’à présent sur les modèles récents. La bonne surprise, c’est qu’iOS 27 pourra être installé sur les mêmes iPhone qu’iOS 26 : le système est toujours compatible avec l’iPhone 11 de 2019 (et les suivants bien sûr).

Apple a inauguré l’an dernier Liquid Glass, un « langage de design » pour toutes ses plateformes. Pour le meilleur comme pour le pire : la nouvelle interface basée sur des effets de transparence peut provoquer des problèmes de lisibilité vite pénibles ; il est parfois impossible de lire le libellé d’un bouton quand une image passe dessous.

Le constructeur a légèrement revu sa copie dans la foulée d’iOS 26, mais le fait est que beaucoup d’utilisateurs n’apprécient toujours pas ces effets. iOS 27, iPadOS 27, macOS 27 – baptisé cette année « Golden Gate » – et watchOS 27 intègrent une réglette pour modifier la transparence de l’ensemble des éléments graphiques Liquid Glass. On devait donc retrouver des boutons opaques.

macOS bénéficie d’améliorations spécifiques. Les barres de menu perdent leur flou un peu bizarre et surtout, le panneau latéral du Finder et des apps (celui avec les trois boutons rouge, orange et vert) ne flotte plus par-dessus la fenêtre. Les utilisateurs Mac retrouveront donc un peu de leur sérénité perdue avec macOS 26 Tahoe.

L’optimisation et la fiabilité ont été un point important de cette keynote, mais pas le seul. Apple Intelligence et Siri ont eu droit à la part du lion, on y revient très vite.

Read more of this story at Slashdot.

Thermal Grizzly, voilà un nom qui vous est probablement familier. D’une part, la firme s’est récemment illustrée dans nos colonnes par son partenariat avec UL Benchmarks concernant leur prochain test 3DMark — en plus des classiques actualités de la firme, bien évidemment. Alors, quand la boite s’est...

Thermal Grizzly, voilà un nom qui vous est probablement familier. D’une part, la firme s’est récemment illustrée dans nos colonnes par son partenariat avec UL Benchmarks concernant leur prochain test 3DMark — en plus des classiques actualités de la firme, bien évidemment. Alors, quand la boite s’est...

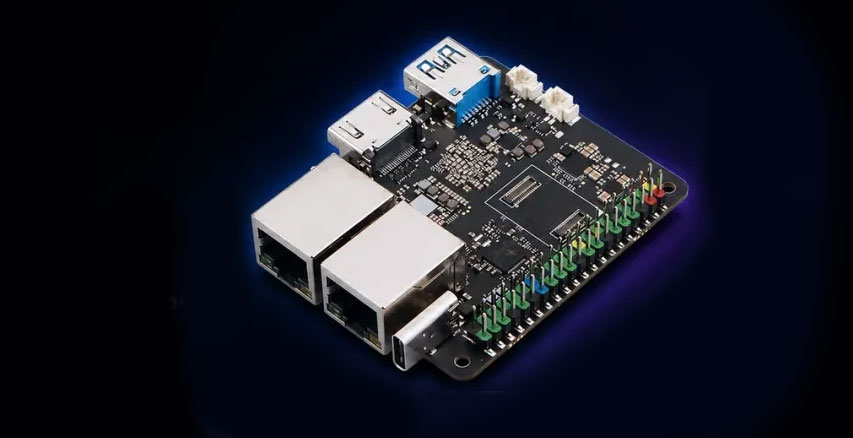

Avec la Radxa Dragon Q5E cela commence à faire une belle série de cartes de développement équipées de puces Qualcomm qui se suivent chez le constructeur. Il y a eu la Q6A en 2025, la Q8B il y a quelques jours et cela sans compter les deux Dragonstation également présentées au Computex 2026.

Cette nouvelle Radxa Dragon Q5E propose dans un encombrement réduit les 40 broches habituelles du genre, mais également un double port Ethernet 2.5 Gigabit, une sortie HDMI et des USB Type-A et Type-C. Des ports MIPI CSI et DSI sont présents et le tout est piloté par un Qualcomm Dragonwing Q-6690. Le tout est intégré dans un dispositif de 6.5 cm de large pour 5.6 cm de profondeur seulement.

Radxa Dragon Q5E

Le SoC de Qualcomm propose pas moins de 8 cœurs Kryo capables d’atteindre une fréquence de 2.9 GHz. Le circuit graphique Adreno pousse quant à lui à 1.5 GHz et un NPU Hexagon offre 6 petits TOPS pour des calculs IA. La puce est également entourée d’un maximum de 16 Go de mémoire vive LPDDR5-6400 et peut être alimentée en PoE ou via son port USB Type-C.

Avec ce format minuscule et un équipement complet de ce type, la Radxa Dragon Q5E est une bonne candidate pour devenir un outil réseau complet, comme s’intégrer dans une chaine de SBC plus classique. Le fait qu’elle propose également un module Wi-Fi7 et Bluetooth 6.0 en plus d’un lecteur RFID ouvre pas mal de perspectives d’usages. J’imagine aussi bien un outil d’analyse permanent ou temporaire a associer à un réseau et alimenté en PoE. Qu’un engin capable de piloter des accès aussi bien physiques que virtuels avec RFID pour ouverture de portes par exemple. Plein de choses sont possibles, d’autant que la carte a de belles ressources de performances.

Comme à son habitude, la marque propose un petit boîtier en alu parfaitement adapté à la carte

Reste un détail, Radxa n’a pas donné de prix ni de date de disponibilité pour la carte. La Radxa Dragon Q5E confirme en tout cas l’intérêt (réciproque ?) que porte le constructeur Qualcomm.

Radxa Dragon Q5E : une micro carte sous SoC Qualcomm © MiniMachines.net. 2026

Read more of this story at Slashdot.

La direction interministérielle du numérique (Dinum) a signalé lundi 8 juin après-midi un incident de sécurité constaté au niveau de Tchap, l’application de messagerie sécurisée consacrée à l’été 2025 comme l’outil de référence à utiliser pour toute la fonction publique.

L’incident aurait été constaté la veille, dimanche 7 juin, par l’ANSSI. Celle-ci a « détecté une compromission du service Tchap de messagerie instantanée chiffrée de l’État, à la suite d’une usurpation de compte ».

« A ce stade, le compte à l’origine des requêtes malveillantes a été identifié. Il a été immédiatement bloqué afin de supprimer l’accès persistant de l’attaquant et permettre une analyse approfondie des données auxquelles il a pu accéder. Les investigations se poursuivent, notamment par l’étude des journaux d’événements (logs), pour identifier les conversations auxquelles l’attaquant a pu accéder et la nature des données exfiltrées. », écrit la Dinum.

L’incident n’aurait donc pas affecté les serveurs de la messagerie : il semble localisé au niveau d’un compte utilisateur, qui a donc pu être utilisé pour consulter les salons publics hébergés sur Tchap. Rappelons que cette messagerie, basée sur le protocole Matrix, promet un chiffrement bout en bout des échanges, mais uniquement pour les messages privés. Les conversations publiques ne sont quant à elles pas chiffrées.

« Un message a été transmis à l’ensemble des utilisateurs de Tchap rappelant qu’une conversation publique (ou « salon public ») peut être trouvée et rejointe par tout utilisateur et que son contenu n’y est pas chiffré. Conformément aux modalités d’utilisation de Tchap, aucune information personnelle, sensible ou couverte par le secret professionnel ne doit y être échangée : ces échanges doivent être réservés aux salons privés », rappelle à ce sujet la Dinum, qui ajoute avoir notifié l’incident à la Cnil.

Une annonce publiée sur un forum dédié aux vols de données revendiquait, dimanche, l’exfiltration d’un jeu de données issues de la messagerie Tchap comprenant notamment les profils de 73 000 agents avec un certain nombre d’informations professionnelles (email, institution de rattachement, etc.), un solde de 643 000 messages, et de nombreux fichiers multimédias. La véracité de ces allégations n’a pas été confirmée.

La direction interministérielle du numérique (Dinum) a signalé lundi 8 juin après-midi un incident de sécurité constaté au niveau de Tchap, l’application de messagerie sécurisée consacrée à l’été 2025 comme l’outil de référence à utiliser pour toute la fonction publique.

L’incident aurait été constaté la veille, dimanche 7 juin, par l’ANSSI. Celle-ci a « détecté une compromission du service Tchap de messagerie instantanée chiffrée de l’État, à la suite d’une usurpation de compte ».

« A ce stade, le compte à l’origine des requêtes malveillantes a été identifié. Il a été immédiatement bloqué afin de supprimer l’accès persistant de l’attaquant et permettre une analyse approfondie des données auxquelles il a pu accéder. Les investigations se poursuivent, notamment par l’étude des journaux d’événements (logs), pour identifier les conversations auxquelles l’attaquant a pu accéder et la nature des données exfiltrées. », écrit la Dinum.

L’incident n’aurait donc pas affecté les serveurs de la messagerie : il semble localisé au niveau d’un compte utilisateur, qui a donc pu être utilisé pour consulter les salons publics hébergés sur Tchap. Rappelons que cette messagerie, basée sur le protocole Matrix, promet un chiffrement bout en bout des échanges, mais uniquement pour les messages privés. Les conversations publiques ne sont quant à elles pas chiffrées.

« Un message a été transmis à l’ensemble des utilisateurs de Tchap rappelant qu’une conversation publique (ou « salon public ») peut être trouvée et rejointe par tout utilisateur et que son contenu n’y est pas chiffré. Conformément aux modalités d’utilisation de Tchap, aucune information personnelle, sensible ou couverte par le secret professionnel ne doit y être échangée : ces échanges doivent être réservés aux salons privés », rappelle à ce sujet la Dinum, qui ajoute avoir notifié l’incident à la Cnil.

Une annonce publiée sur un forum dédié aux vols de données revendiquait, dimanche, l’exfiltration d’un jeu de données issues de la messagerie Tchap comprenant notamment les profils de 73 000 agents avec un certain nombre d’informations professionnelles (email, institution de rattachement, etc.), un solde de 643 000 messages, et de nombreux fichiers multimédias. La véracité de ces allégations n’a pas été confirmée.

Derrière le mot orbite se cachent les deux mots qui dirigent finalement le monde ! Mais cela n'a pas la même saveur lorsqu'on parle de processeur. Nicolas en est tout retourné, puisque c'est l'équivalent pour lui de l'anneau de pouvoir pour Gollum ! Il a pu mater le fessier d'un CPU Nova Lake, qui d...

Derrière le mot orbite se cachent les deux mots qui dirigent finalement le monde ! Mais cela n'a pas la même saveur lorsqu'on parle de processeur. Nicolas en est tout retourné, puisque c'est l'équivalent pour lui de l'anneau de pouvoir pour Gollum ! Il a pu mater le fessier d'un CPU Nova Lake, qui d...

Read more of this story at Slashdot.

Read more of this story at Slashdot.

Le 11 juin 2026, le coup d’envoi de la Coupe du Monde est donné à Mexico. La question de la Coupe du Monde 2026 sur quelle chaîne regarder les matchs se résout en deux noms : M6, qui retransmet 54 rencontres en clair dont tous les Bleus, et beIN SPORTS, qui couvre l’intégralité des 104 […]

L'article Coupe du Monde 2026 sur quelle chaîne : M6 ou beIN SPORTS ? a été publié en premier sur Bbox-Mag

Gears of War E-Day est le prochain opus de la licence, qui ne se place pas chronologiquement après le 5, mais bien 14 ans avant le tout premier. En effet, il s'agit de revivre l'émergence locuste et de comprendre les mécanismes et l'amitié indéfectible qui unissent Marcus et Dom par exemple. On sait...

Gears of War E-Day est le prochain opus de la licence, qui ne se place pas chronologiquement après le 5, mais bien 14 ans avant le tout premier. En effet, il s'agit de revivre l'émergence locuste et de comprendre les mécanismes et l'amitié indéfectible qui unissent Marcus et Dom par exemple. On sait...