Adobe assure que ses modèles d’IA Firefly Gen ne sont pas entrainés sur des données utilisateurs

Ia pas d'entrainement

L’éditeur de Photoshop et de Lightroom a changé ses conditions d’utilisation en février dernier. Mais des utilisateurs anglophones ont repéré dans ce texte qu’Adobe leur demandait d’accepter l’utilisation de « méthodes automatiques » pour « accéder, voir et écouter » leurs contenus. Après plusieurs messages massivement diffusés sur les réseaux sociaux, l’entreprise dément utiliser les données de ses utilisateurs pour entrainer ses modèles d’IA.

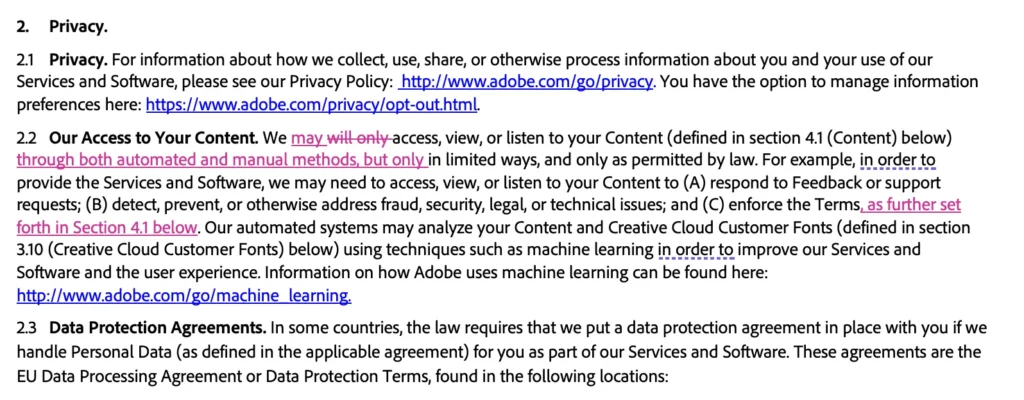

Adobe a changé ses conditions d’utilisation en février dernier en modifiant notamment la sous-section « Notre accès à votre Contenu » de la partie concernant la « Confidentialité ». Comme souvent maintenant, l’entreprise conditionne l’utilisation de ses services à l’acceptation des nouvelles conditions.

Si, jusque-là, celles-ci n’avaient pas fait réagir, la semaine dernière, des internautes anglophones et hispanophones ont tiqué sur plusieurs phrases. Ils interprétaient ces modifications comme le fait qu’Adobe se donner la possibilité d’entrainer ses IA sur leurs contenus, et notamment ceux stockés dans « Creative Cloud » et « Document Cloud ».

So am I reading this, right? @Adobe @Photoshop

— Sam Santala (@SamSantala) June 5, 2024

I can't use Photoshop unless I'm okay with you having full access to anything I create with it, INCLUDING NDA work? pic.twitter.com/ZYbnFCMlkE

I just got an update on @Adobe terms of service saying they'll have irestric acess to eveything I use, upload or download with their services for Machine Learning;

— thiagocrocha.bsky.social (@Thiagocrocha_) June 4, 2024

This means every copywrighted material I have in my possession is being used by Adobe AI Model pic.twitter.com/DHk4wk755Q

Il faut dire qu’Adobe a injecté beaucoup d’IA dans ces outils ces derniers temps en lançant officiellement Firefly.

Comme de nombreux outils actuellement, Firefly utilise l’IA générative. Elle permet, par exemple, d’ajouter des objets dans une image rien qu’avec un prompt ou d’étendre une image en générant une continuité hors cadre original.

Méfiance et tournure confuse

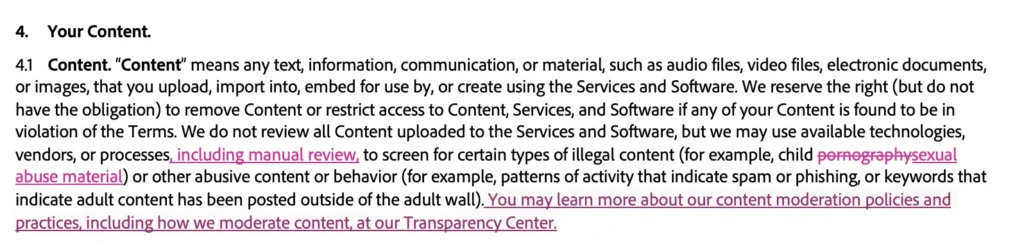

« Nous ne révisons pas l’ensemble du Contenu chargé sur les Services et dans les Logiciels, mais nous pouvons utiliser des technologies, des fournisseurs, ou des processus disponibles, y compris manuellement, pour filtrer certains types de contenus non autorisés (pédosexuels, par exemple) ou tout autre contenu ou comportement délictueux (des activités révélant un pourriel ou un hameçonnage, ou des mots-clés indiquant que du contenu réservé aux adultes a été publié en dehors du mur de protection contre le contenu pour adultes) ».

Clarifions

Adobe a dû publier un billet de blog pour « clarifier » sa « clarification » de ses conditions d'utilisation : « pour être clair, Adobe exige une licence limitée pour accéder au contenu uniquement dans le but d'exploiter ou d'améliorer les services et les logiciels et pour faire respecter nos conditions et se conformer à la loi, par exemple pour se protéger contre les contenus abusifs ». L'entreprise ajoute qu' « Adobe n'entraine pas les modèles d'IA Firefly Gen sur le contenu des clients » et qu'elle « ne s'appropriera jamais le travail d'un client ». Elle publie aussi la différence entre les anciennes et nouvelles conditions d'utilisation pour montrer sa bonne foi, que l'on peut aller vérifier via la fonction diff proposée par archive.org :

Lors du Computex 2024, PowerColor n'a pas uniquement annoncé qu'il allait se lancer désormais sur le marché des souris et casque gaming. La firme a également dévoilé une nouvelle technologie qui va forcément faire se dresser quelques oreilles puisqu'il est question d'intelligence artificielle : le E...

Lors du Computex 2024, PowerColor n'a pas uniquement annoncé qu'il allait se lancer désormais sur le marché des souris et casque gaming. La firme a également dévoilé une nouvelle technologie qui va forcément faire se dresser quelques oreilles puisqu'il est question d'intelligence artificielle : le E... Il y a quelques jours, une rumeur née d'avis divers et variés partagés au Computex laissait entendre que les cartes mères AMD chipset X870 et X870E arriveraient plus tard que le mois de juillet. Elles ne seraient pas disponibles au lancement des Ryzen 9000 en juillet. Il faudrait continuer à acheter...

Il y a quelques jours, une rumeur née d'avis divers et variés partagés au Computex laissait entendre que les cartes mères AMD chipset X870 et X870E arriveraient plus tard que le mois de juillet. Elles ne seraient pas disponibles au lancement des Ryzen 9000 en juillet. Il faudrait continuer à acheter...