La Russie accusée du « piratage » de plusieurs centaines de comptes Signal

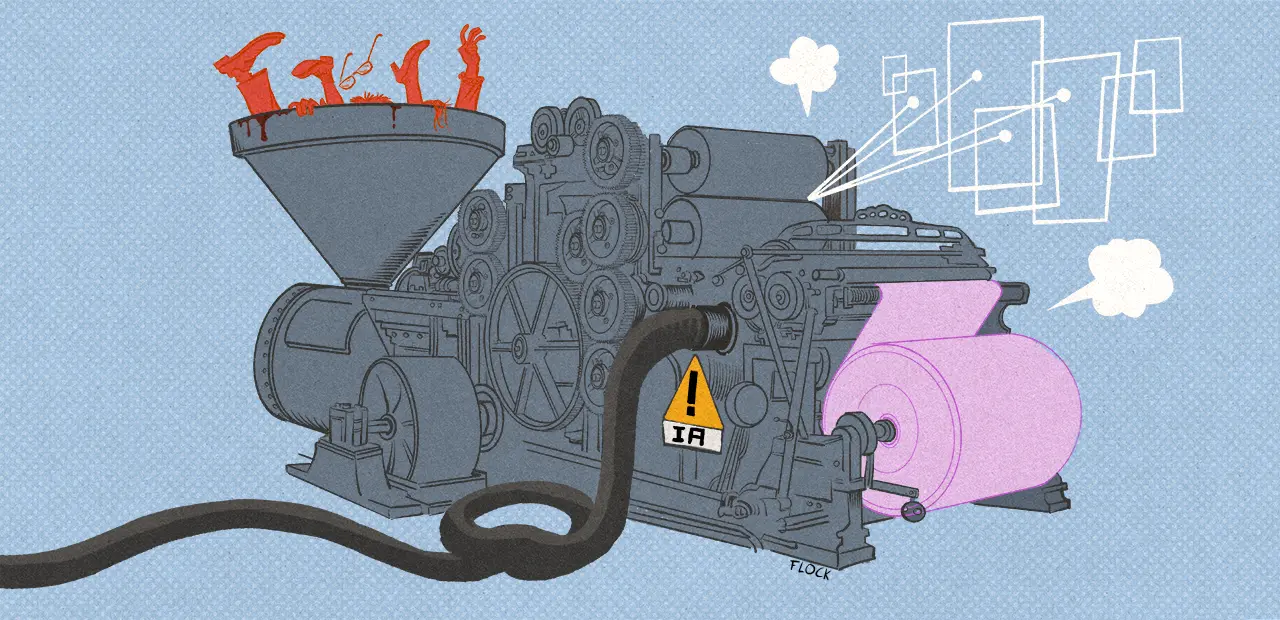

« L'ingrédient le plus actif, c'est vous »

L’Allemagne accuserait la Russie d’être derrière la cyberattaque de comptes Signal de personnalités politiques (notamment des ministres), de journalistes, de militaires, de membres du renseignement, etc. Cela fait des mois que des messageries sont ciblées, pas seulement Signal. Le grand public n’est pas épargné : tout le monde doit être prudent.

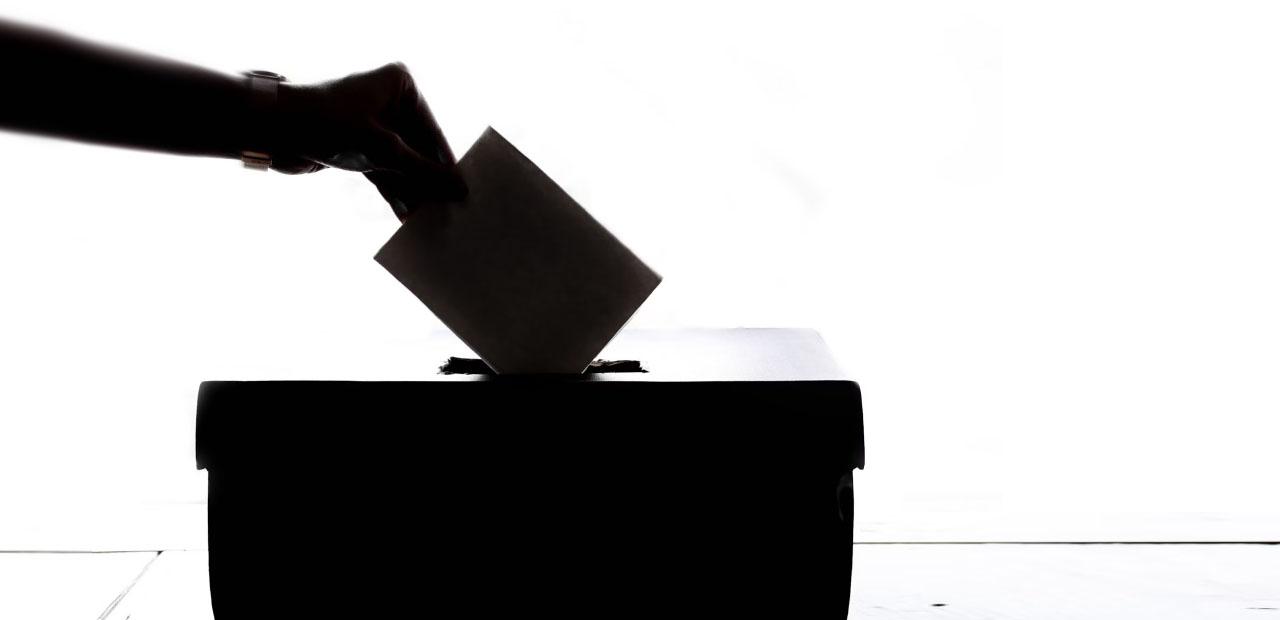

Depuis vendredi, l’affaire fait grand bruit : des comptes Signal de centaines de personnalités sont attaqués en Allemagne. Le parquet fédéral a ouvert en février une enquête pour « suspicion d’espionnage », comme le rapporte l’AFP. Hier, des sources ont affirmé à nos confrères allemands de Der Spiegel que l’attaque, qui est toujours en cours, « vient probablement de Russie ». Selon nos confrères, « au moins 300 » victimes seraient à dénombrer.

Les cibles sont de haut vol avec des « personnalités politiques de premier plan […], comme la présidente du Bundestag, Julia Klöckner, qui est en contact régulier avec le chancelier, Friedrich Merz, ainsi que les ministres du Logement, Verena Hubertz, et de l’Éducation, Karin Prien. Des journalistes, des analystes travaillant pour des cercles de réflexion politique, des militaires et des collaborateurs des services de renseignement ont également été pris pour cible », détaille Le Monde.

Mais de quoi parle-t-on exactement ? Signal s’est fait pirater ? Réponse courte, non.

Signal rappelle que « Signal n’a pas été "piraté" »

La messagerie chiffrée s’est d’ailleurs fendue d’un message sous la forme de communiqué sur BlueSky, Mastodon et X.com : « Tout d’abord, il est important d’être précis lorsqu’il s’agit d’une infrastructure critique comme Signal. Signal n’a pas été « piraté » : notre chiffrement, notre infrastructure et l’intégrité du code de l’application n’ont pas été compromis ».

Des comptes ont néanmoins été piratés, comment ? Avec une campagne de phishing en se faisant passer pour un compte officiel Signal Support : « Ils ont modifié leur nom d’utilisateur et utilisé l’ingénierie sociale pour inciter les utilisateurs à divulguer leurs identifiants, ce qui leur a permis de prendre le contrôle de certains comptes Signal ».

La manière de faire est détaillée dans ce thread, mais c’est toujours un peu la même chose : récupérer des identifiants et/ou mots de passe, pousser l’utilisateur à faire des actions « pour son bien ». Le tout en misant sur le nom du compte – Signal Support – qui tente de se faire passer pour officiel. Signal précise que, « dans les semaines à venir, nous déploierons plusieurs modifications afin de limiter ce type d’attaques », sans plus de détails.

La messagerie rappelle une règle qui s’applique au-delà de la messagerie : « N’oubliez pas que personne du support Signal ne vous enverra jamais de message ni ne vous demandera votre code de vérification d’inscription ou votre code PIN Signal ».

Des alertes depuis des semaines

Le cas Signal n’est pas nouveau, ni isolé. Il y a un mois, le Centre de Coordination des Crises Cyber (C4, qui réunit ANSSI, COMCYBER, DGA, DGSI et DGSE) publiait une note d’alerte sur une « recrudescence des campagnes d’attaques visant les comptes de messageries instantanées de personnalités politiques, de hautes autorités et de cadres de l’administration. Les secteurs régaliens sont spécifiquement visés ». Quelques jours auparavant, les services de cybersécurité allemand et néerlandais sonnaient déjà l’alerte.

Le C4 expliquait que les attaques « exploitent un éventuel manque de vigilance amenant une victime à donner des accès à son compte à une tierce personne », du phishing tout ce qu’il y a de plus basique en somme.

Une fois le compte piraté, « l’attaquant peut ainsi avoir accès à des données sensibles, telles que l’historique des conversations des personnes ciblées ainsi que le carnet d’adresses de la victime. L’association d’appareils permet aussi à l’attaquant d’envoyer des messages en usurpant son identité. Les comptes des victimes peuvent également être utilisés à des fins de désinformation et de manipulation, notamment dans le cadre de manœuvres d’ingérence étrangère ».

« Toutes les autres messageries instantanées grand public sont concernées »

Signal était déjà pointé du doigt par le C4, mais la note ajoutait que « toutes les autres messageries instantanées grand public sont concernées par ce mode opératoire »… La messagerie chiffrée française Olvid en avait profité pour se mettre en avant : « Toutes ? Non ! Car une messagerie conçue par d’irréductibles cryptologues gaulois résiste encore et toujours à ces adversaires ».

Deux sujets. D’abord, la fausse invitation à rejoindre un groupe ou l’ajout d’un appareil à son compte. Olvid détaille sa manière de faire, mais reconnait néanmoins qu’il « est probable qu’aucune méthode ne garantisse une protection absolue contre l’ingénierie sociale ». Elle ajoute que son « mécanisme d’ajout d’appareil complique considérablement la tâche de l’adversaire ».

Deuxième point, la sollicitation directe avec un pirate qui tente de « se faire passer pour un tiers, auprès de n’importe quel autre utilisateur ». Exactement comme le cas du faux compte Support. Olvid affirme que, aussi bien en présentiel qu’à distance, « l’ajout d’un contact nécessite systématiquement une action explicite de l’utilisateur, le forçant à vérifier l’identité de son nouvel interlocuteur. Résultat : le spam est impossible sur Olvid, ce qui réduit drastiquement le risque de phishing ». Réduit, pas supprimé totalement.

Un exemple pratique et récent avec la plateforme Getaround

Ces derniers jours, la plateforme de location de voitures Getaround (concurrent de Turo) a été victime du même genre de tentatives de phishing, comme nous en avons fait l’expérience. La technique est la même : des comptes tentant de se faire passer pour des officiels avec des pseudos comme « Getaround » ou « Support », parfois avec [SYSTEM NOTIFICATION] dans l’intitulé du message. Le but ? Vous faire cliquer sur des liens et/ou récupérer des infos.

La cible est différente, ici ce sont principalement des particuliers louant leur voiture, alors que l’attaque via Signal tente de prendre le contrôle de comptes de personnalités publiques et/ou influentes. Les risques et les conséquences n’en restent pas moins importants pour les utilisateurs de Getaround. Plus que jamais, soyez prudent face aux liens et messages : réfléchissez avant de cliquer, parlez-en autour de vous, n’agissez pas dans l’urgence !