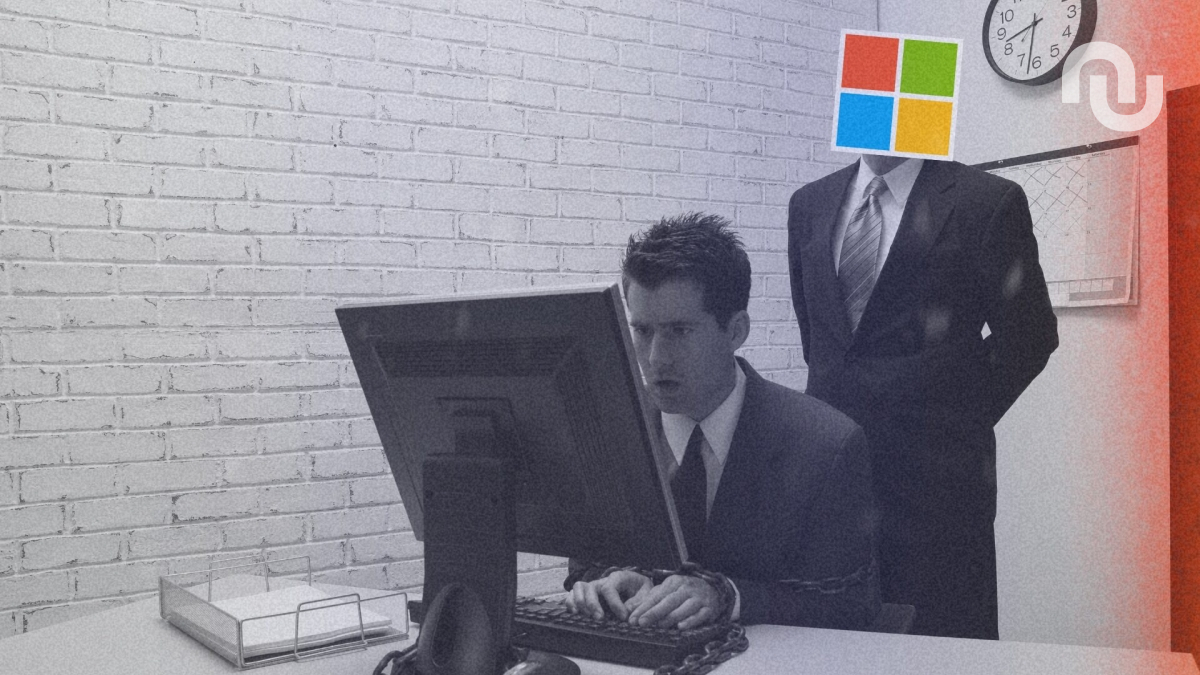

C’est le cauchemar de votre collègue du service informatique : qu’est-ce que le shadow AI ?

Vous redoutiez le Shadow IT ? Voici venu l'ère de son petit frère turbulent, le shadow AI.

Vous redoutiez le Shadow IT ? Voici venu l'ère de son petit frère turbulent, le shadow AI.

Dans un article publié le 1er février 2026, le PDG d’Expel, une start‑up américaine spécialisée dans la détection des menaces à l’ère de l’IA, revient sur un étrange entretien d’embauche survenu lors de sa dernière session de recrutement. Une affaire qui met en lumière un phénomène cyber bien plus large.

Le 23 janvier 2026, Microsoft avouait avoir transmis les clés de déchiffrement de plusieurs PC Windows dans le cadre d'une enquête du FBI. Une collaboration rendue possible grâce aux paramètres par défaut du logiciel de chiffrement BitLocker.

Pour imposer Visio, son alternative souveraine à Teams et Zoom, la France entend passer en force. D'ici à 2027, l'accès aux plateformes étrangères sera techniquement coupé sur le réseau interministériel, obligeant l'administration à basculer vers une solution 100 % française.

Les attaques récentes de Donald Trump contre l’Europe ont réveillé les consciences de nombreux pays européens qui militent désormais pour réduire leur dépendance aux États-Unis. Dans un communiqué envoyé le 26 janvier 2026, Bercy annonce avoir pour projet de lancer son propre outil de visioconférence d’ici 2027, pour réduire son exposition à d’éventuels coups de pression.

Clawdbot s’est imposé en quelques jours comme le nouveau jouet à la mode de l’écosystème IA : un agent personnel capable de lire vos messages et, plus généralement, d’organiser votre vie numérique de manière proactive, 24 heures sur 24. Mais dans l’enthousiasme général, un point crucial est relégué au second plan par un bon nombre d’utilisateurs : la cybersécurité.

Avec l’ère d’Internet est arrivée une pile d’identifiants à gérer qui n’a cessé de se multiplier au fil des années. Messageries, réseaux sociaux, services de streaming, boutiques en ligne… Au fil de vos usages, les comptes s’accumulent -- et avec eux, les mots de passe. Si votre sécurité numérique vous tient à cœur, vous essayez sans doute de renforcer et de varier, mais la tâche relève plus de la besogne passé un certain cap. Heureusement, il existe une solution pour centraliser et protéger ces accès : les gestionnaires de mots de passe. Numerama a testé les principaux services du marché pour vous aider à choisir celui qui correspond le mieux à vos besoins.

Fin de partie pour les données Spotify sur Anna’s Archive ? L'alliance des labels et de la plateforme de streaming a obtenu la saisie du domaine .org et poussé le site à masquer ses 300 téraoctets de musique. Retour sur une contre-attaque judiciaire éclair.

Tous les coups sont-ils permis dans la course effrénée à l'intelligence artificielle ? La question se pose avec des documents judiciaires qui allèguent que Nvidia aurait activement cherché à récupérer le contenu d'Anna's Archive (une célèbre bibliothèque clandestine d'ouvrages piratés) pour entraîner ses IA. Et cela, en toute connaissance de cause.

Dans une démonstration publiée sur LinkedIn le 16 janvier 2026, des chercheurs de Tenable ont révélé une faille de sécurité dans le nouvel outil d’OpenAI, ChatGPT Translate, rappelant les premières générations de garde‑fous appliqués aux agents LLM.

Une vaste campagne d'hameçonnage vise actuellement les utilisateurs de LastPass. Son but ? Soutirer le mot de passe maître des victimes en prétextant une fausse opération de maintenance urgente de leur coffre-fort.

En marge du Forum économique mondial de Davos, le 20 janvier 2026, la présidente de la Commission européenne, Ursula von der Leyen, a officialisé la création d’EU‑INC, un projet attendu par de nombreux entrepreneurs européens qui vise à instaurer une seule forme de société paneuropéenne, avec un registre unique et des règles standardisées, pensée sur mesure pour les startups et scale‑ups du continent.

Le 19 janvier 2026, l'Union de recouvrement des cotisations de sécurité sociale et d’allocations familiales (Urssaf) a annoncé une fuite de données d'une ampleur inédite. Au total, 12 millions de salariés pourraient être concernés par cet incident. Voici les risques concrets pour les personnes concernées et comment réduire les risques.

Dans un article publié le 16 janvier 2026, les chercheurs en cybersécurité de Huntress ont mis en lumière la face cachée d’une extension de blocage de publicités pour Chrome et Edge. Nommée NexShield, elle provoque volontairement le plantage du navigateur en préparation de l’assaut final.

Une vaste campagne cybercriminelle inonde actuellement les boîtes mail des Français. Exploitant les méthodes classiques du phishing, elle cible tout particulièrement les voyageurs de la SNCF.

Cette revue de presse sur Internet fait partie du travail de veille mené par l’April dans le cadre de son action de défense et de promotion du logiciel libre. Les positions exposées dans les articles sont celles de leurs auteurs et ne rejoignent pas forcément celles de l’April.

✍ Amine Baba Aissa, le dimanche 18 janvier 2026.

Alors que le dispositif avait suscité de nombreuses critiques au sein d’associations en France, la CNAF a choisi de ne pas renoncer à son algorithme de contrôle des allocataires et vient de déployer un nouveau modèle de «data mining». Cette fois, l’organisme mise sur une communication plus transparente et a décidé

✍ Dan Israel, le jeudi 15 janvier 2026.

L’encyclopédie en ligne, gratuite et coopérative, a été lancée le 15 janvier 2001. Avec 65 millions d’articles en 326 langues, son succès a dépassé toutes les attentes, malgré les critiques régulière…"

✍ Bertrand Lemaire, le mercredi 14 janvier 2026.

Le 28 janvier 2026, Software Heritage fêtera ses dix ans à l’Unesco. Morane Gruenpeter, directrice de la verticale Open-Science, et Bastien Guerry, responsable des partenariats, présentent cette initiative qui vise à préserver le patrimoine applicatif quelque soit le sort des éditeurs ou les feuilles de route de ceux-ci.

✍ Thierry Noisette, le lundi 12 janvier 2026.

La Commission propose jusqu’au 3 février aux développeurs, entreprises et communautés open source, administrations et chercheurs de contribuer à la future stratégie européenne d’écosystème numérique ouvert. En identifiant les obstacles à l’adoption de l’open source et en suggérant des mesures concrètes.

Et aussi:

Commentaires : voir le flux Atom ouvrir dans le navigateur

Alors que le dispositif avait suscité de nombreuses critiques au sein d'associations en France, la CNAF a choisi de ne pas renoncer à son algorithme de contrôle des allocataires et vient de déployer un nouveau modèle de « data mining ». Cette fois, l’organisme mise sur une communication plus transparente et a décidé de soumettre l’algorithme à la vérification de tout un chacun. Numerama a pu s’entretenir avec son directeur, Nicolas Grivel, qui détaille cette démarche.

L'unité de recherche sur les menaces d’Acronis révèle une nouvelle campagne de cyberespionnage menée par un groupe lié à la Chine. L’une de leurs techniques pour piéger des diplomates américains ? Promettre des informations exclusives sur les plans de la Maison Blanche après la capture de Nicolás Maduro.

Des chercheurs en cybersécurité de Varonis ont mis en lumière un moyen de contourner les contrôles de sécurité de Copilot. Le procédé est extrêmement furtif : il suffit d'un seul clic pour que l'outil IA de Microsoft exfiltre les données de la victime vers les serveurs de l'attaquant.

Un ancien chef de projet de la Direction générale de la Sécurité extérieure (DGSE) fait face à la justice française ce jeudi 15 janvier 2025. Il est accusé d'avoir copié sur un clé USB des dizaines de milliers de fichiers internes à l'agence gouvernementale juste avant de rejoindre une entreprise privée franco-allemande.